Os 15 tipos de ataques cibernéticos mais perigosos para sua empresa

Os ataques cibernéticos são uma preocupação constante das empresas. Afinal, os impactos são devastadores e não se resumem a perdas financeiras.

Ser vítima de uma ação criminosa virtual pode expor seus dados e de seus clientes, abalar sua reputação e até interromper sua operação. Por isso, investir em segurança de dados é questão de sobrevivência na era digital.

Essa não é uma batalha simples de vencer, mas sua primeira missão é conhecer e entender os métodos do inimigo. A seguir, reunimos os 10 ataques mais perigosos da atualidade. Acompanhe!

O que são ataques cibernéticos?

Ataques cibernéticos são tentativas de cibercriminosos e hackers de obter acesso indevido a uma rede ou sistema de computadores para modificar, roubar, destruir ou expor dados.

Este tipo de incidente virtual pode atingir todo tipo de vítima, de pessoas físicas a empresas e organizações governamentais. Os efeitos são preocupantes, principalmente porque estamos falando de informações confidenciais e valiosas, como propriedade intelectual e dados pessoais e bancários.

E o que são ataques cibernéticos em empresas?

Ataques cibernéticos em empresas são ações maliciosas executadas por indivíduos ou grupos com o objetivo de comprometer a confidencialidade, integridade ou disponibilidade de dados, sistemas e redes.

Em outras palavras, é a tentativa intencional de explorar vulnerabilidades na infraestrutura tecnológica de uma organização para obter algum tipo de benefício, seja ele financeiro (roubo de dados bancários), estratégico (espionagem industrial) ou destrutivo (paralisação de serviços).

Nesse sentido, a complexidade desses ataques é crescente. No passado, os mais comuns eram relativamente simples, como a propagação de malwares básicos. Hoje, porém, os criminosos utilizam ferramentas avançadas, como inteligência artificial, para aumentar a escala e a sofisticação das ameaças.

Isso porque, para um criminoso, uma empresa representa um alvo de alto valor, repleto de informações sensíveis de clientes, propriedade intelectual e poder financeiro.

Por exemplo, imagine um ataque de ransomware que criptografa todos os servidores de uma indústria. A empresa fica impedida de acessar seu sistema de produção, estoque e vendas.

Além disso, o criminoso exige um resgate em criptomoeda para liberar os dados. Esse tipo de interrupção, além do prejuízo direto do resgate, gera perdas na cadeia produtiva e danifica a imagem da marca. Essa complexidade nos leva a detalhar os principais riscos e as ameaças específicas que sua empresa enfrenta.

Principais riscos e impactos

Ataques bem-sucedidos trazem consequências que vão muito além dos problemas técnicos. O impacto é sistêmico e afeta todas as áreas do negócio, como por exemplo:

Danos à reputação

A confiança é o ativo mais valioso de uma empresa. Um vazamento de dados de clientes, por exemplo, gera manchetes negativas, afastando o público e destruindo a credibilidade que levou anos para ser construída.

Em outras palavras, o custo de recuperar a reputação pode ser maior do que o custo de corrigir a falha técnica.

Prejuízos financeiros

Os custos financeiros são imediatos e variados. Eles incluem o pagamento de resgates (ransomware), o custo de investigação forense, a contratação de equipes de recuperação de dados, além da perda de receita devido à interrupção das operações.

Riscos judiciais e sanções da LGPD

No Brasil, a Lei Geral de Proteção de Dados (LGPD) estabeleceu penalidades severas para empresas que não protegem adequadamente os dados pessoais de seus clientes e colaboradores.

Um ataque cibernético que resulta em vazamento pode levar a multas que chegam a 2% do faturamento da empresa no ano anterior, limitadas a R$ 50 milhões por infração, além de ações judiciais movidas pelas vítimas.

Interrupção das operações

Em um ataque de negação de serviço (DoS) ou após a ação de um ransomware, a infraestrutura crítica da empresa pode ficar total ou parcialmente paralisada.

Para grandes empresas e até mesmo indústrias, isso significa a suspensão da linha de produção; para o setor de serviços, a incapacidade de atender clientes ou processar transações. Essa paralisação afeta a produtividade e a saúde financeira de forma imediata.

Quais os ataques cibernéticos mais famosos da história?

Antes de falarmos dos tipos de ataques cibernéticos, o que acha de fazer uma viagem ao passado e conhecer os incidentes mais famosos da história?

Conhecê-los pode te ajudar a entender o potencial dessas ações criminosas, além de ajudá-lo a se preparar e identificar atitudes suspeitas. Separamos uma lista para você conferir:

Yahoo! | 2013 e 2014

As violações sofridas pelo Yahoo! Ficaram na história. Nos anos de 2013 e 2014, a empresa foi hackeada duas vezes, afetando cerca de 3 bilhões de contas de usuários.

O caso só veio a público anos depois, em 2016, após a venda da empresa para a Verizon. Mas sabemos que várias listas de dados foram vendidas na dark web, com informações pessoais precisas e até perguntas e respostas de segurança.

Sony | 2011 e 2014

Após um ataque de DDoS, cerca de 77 milhões de usuários da Playstation Network (um serviço online da Sony) tiveram seus dados expostos. Além de danos financeiros, a empresa teve problemas operacionais e ficou quase 1 mês indisponível.

Em 2014, a empresa também foi alvo do ataque cibernético de um grupo chamado “Guardians of Peace” (Guardiões da Paz, traduzindo). Na época, foram roubados cerca de 100 terabytes de dados confidenciais da divisão de filmes, a Sony Pictures.

Ebay | 2014

Em 2014, um dos principais marketplaces do mundo, o eBay, sofreu um ataque cibernético que comprometeu os dados de mais de 140 milhões de usuários, incluindo endereços de e-mail e senhas.

Quais os 15 tipos de ataques cibernéticos mais perigosos da atualidade?

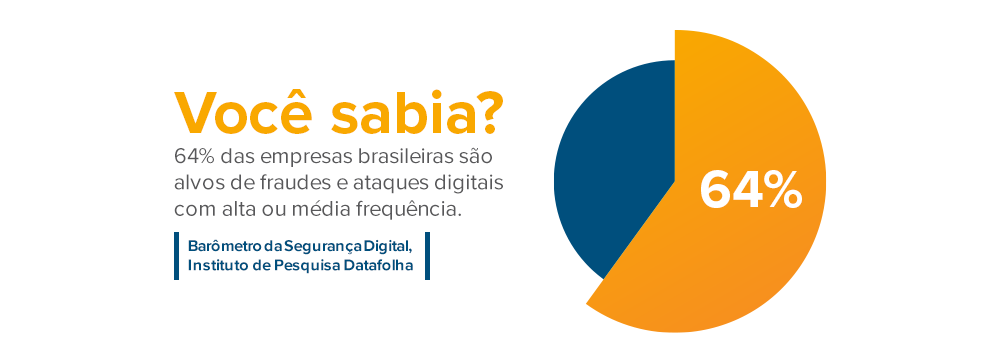

Estudos apontam que o Brasil é o país mais vulnerável a ataques cibernéticos da América Latina. O dado alarmante demonstra o tamanho do desafio das empresas brasileiras no que se refere à segurança de dados.

Alguns setores são ainda mais prejudicados, como o financeiro. Nesse caso, um incidente pode ameaçar a estabilidade financeira e econômica do negócio, além de afetar a confiança do consumidor na marca e gerar multas da LGPD.

Mas quais são as ameaças cibernéticas mais perigosas da atualidade? Confira o top 10 dessa lista perigosa!

1. Malwares

Malwares, ou softwares maliciosos, é um programa ou código criado para comprometer a confidencialidade, integridade e disponibilidade de dados. Assim, podem causar danos a um computador, rede ou servidor.

Um exemplo clássico de malware é o vírus Trojan. Ele pode ser baixado de várias formas, como em sites duvidosos, links maliciosos, e-mails de spam e conexão com dispositivos infectados.

Vale dizer que o termo malware é amplo e engloba vários tipos de ameaças, como:

- Ransonware

- Spyware;

- Worms;

- Keyloggers.

Outra ameaça do tipo são os spywares que, como o nome indica, têm o objetivo de violar a privacidade de pessoas e empresas.

2. Ransomware

O ransomware é um arquivo malicioso (um tipo de malware específico) que sequestra dados do seu computador e os criptografa. Para liberá-los, os criminosos pedem um valor de resgate, normalmente via pagamento online não-rastreável, como por criptomoeda.

Ao contrário de outros malwares, essa chave de criptografia permanece no servidor do criminoso, e só ele poderá acessá-la e liberar as informações.

3. Ataque de Negação de Serviço

O ataque de negação de serviços (em inglês DoS – Denial of Service) é um tipo de ataque cibernético que inunda um computador ou rede online, impedindo que ele responda às solicitações e gera o downtime.

O que acontece é que o tempo de resposta do site ou aplicativo diminui muito ou fica totalmente indisponível. Assim, é impossível acessar e realizar até mesmo tarefas simples. No caso de e-commerce, por exemplo, o ataque deixa o site lento ou indisponível, impedindo novas compras.

É importante dizer que o ataque de negação de serviço nem sempre é o maior problema. Na verdade, em vários casos, os hackers utilizam da técnica para distrair ou abrir uma brecha para executar outras fraudes.

Quando o ataque é originado de diversas fontes ou endereçado a diversos destinos de um mesmo cliente, este é chamado Ataque Distribuído de Negação de Serviço, ou em Inglês Distributed Denial of Service – DDoS.

4. Phishing

Phishing é um tipo de ataque de engenharia social, que visa obter informações confidenciais de uma pessoa ou empresa.

Em geral, o criminoso finge ser uma pessoa ou empresa confiável e envia um e-mail ou mensagem solicitando dados pessoais. Normalmente há o envio de um link que direciona para um ambiente falso, induzindo o usuário ao erro.

Essa é uma das ameaças que mais crescem no Brasil e o mundo. Os criminosos estão se especializando cada vez mais, direcionando suas ações para altos executivos e gestores com acessos privilegiados.

O phishing, além de roubar informações pessoais ou financeiras, muitas vezes também instala de forma discreta softwares maliciosos (malware) que depois permite ao criminoso, o sequestro de informações (ransonware).

5. Cavalo de Tróia

O Cavalo de Tróia é um vírus de computador, também classificado como um malware. O grande objetivo dele é abrir uma brecha no sistema para que outros arquivos e programas maliciosos infectem um computador.

Atualmente, existem vários tipos de Cavalos de Tróia. Entretanto, o objetivo é sempre o mesmo: comprometer a segurança das informações de seu dispositivo.

6. Spoofing

O spoofing é um ataque de engenharia social relacionado ao phishing, em que o cibercriminoso finge ser alguém ou ser um representante de uma entidade, afetando a segurança corporativa.

Em resumo, o spoofing é um meio para a aplicação do phishing. Isso porque, a falsificação pode acontecer de diferentes meios, como:

- Falsificação de domínio;

- Falsificação de e-mail;

- Falsificação de endereços IP.

7. Port Scanning Attack

O port scanning é um tipo de ataque cibernético amplo, que testa as proteções de um computador ou rede (ou seja, suas portas), para encontrar alguma brecha.

Assim, é possível identificar pontos fracos (ou vulnerabilidades) para cometer outros tipos de delitos digitais.

8. Crypto Jacking

Criptomoedas são ativos digitais que devem ser “minerados”, o que obriga a utilização de grande capacidade computacional. O crypto jacking é, basicamente, o roubo da capacidade de computadores alheios.

Ou seja, é um tipo de ataque que infecta um computador com mineradores de criptomoedas, o que ocupa seu poder de processamento em prol da mineração de um ativo para o criminoso.

9. Ataques De Força Bruta

Esse tipo de ameaça se aproveita de ferramentas que realizam um ataque contínuo a sistemas criptografados, em busca da sua senha.

Funciona por tentativa e erro, onde o hacker utiliza programas que o auxiliam a descobrir uma senha ou chave de criptografia.

10. Ataque Man-in-the-Middle (MITM)

O Man-in-the-Middle é um tipo de ataque cibernético em que o invasor escuta uma conversa entre dois alvos para coletar dados pessoais, senhas ou dados bancários.

Em alguns casos, ele também tenta convencer a vítima a realizar alguma ação, como mudar suas senhas de acesso, realizar uma transação ou transferir valores.

No universo corporativo, esse incidente pode ter efeitos devastadores quando as vítimas fazem transação de informações sigilosas. Este tipo de ataque é bastante comum quando se utiliza redes públicas de WiFi.

11. Ameaças internas

Ameaças internas são funcionários atuais ou antigos com acesso direto à rede da empresa, dados confidenciais e propriedade intelectual, bem como conhecimento dos processos de negócios, políticas da empresa ou outras informações.

Essas pessoas podem ser motivadas por ganhos financeiros e/ou coerção emocional. Porém, há casos em que as ameaças internas são provocadas por falta de conhecimento ou negligência dos funcionários.

Por esse motivo, é indispensável que toda organização moderna tenha um plano de educação e conscientização de seus talentos sobre segurança da informação.

12. Ataques baseados em IoT

Um ataque IoT nada mais é que um ataque cibernético com foco em atingir um dispositivo ou rede de Internet das Coisas (IoT). Com a propagação desses dispositivos nas empresas, é uma preocupação cada vez maior.

Ao atingir seu objetivo, o hacker assume o controle do dispositivo, rouba dados ou usa os dispositivos afetados para deixar o ataque de DDoS mais robusto.

13. Ataques de Supply Chain (Cadeia de Suprimentos)

Ameaças que visam softwares ou serviços de terceiros confiáveis (fornecedores) para, através deles, invadir o sistema da empresa-alvo. Isso porque a segurança de uma empresa é tão forte quanto o seu elo mais fraco. Um comprometimento em um fornecedor de software pode dar acesso a centenas de clientes, incluindo sua empresa.

14. Ataques Zero-Day

Exploração de uma vulnerabilidade recém-descoberta em um software para a qual o desenvolvedor ainda não lançou um patch de correção. Por exemplo, antes que a vulnerabilidade seja pública ou que a correção seja aplicada, o hacker já está explorando a falha, o que torna a defesa extremamente difícil.

15. Ataques baseados em IA e Deepfakes

Uso de inteligência artificial generativa para criar códigos maliciosos mais eficazes, ou a criação de áudios e vídeos falsos (deepfakes) altamente convincentes. Nesse sentido, os deepfakes podem ser usados em ataques de phishing de alto nível (spear phishing), simulando a voz de um CEO para autorizar transferências bancárias, o que representa um salto de sofisticação nas ameaças.

Dicas de proteção para empresas

A proteção contra ataques cibernéticos deve ser uma estratégia de defesa em profundidade, que combina pessoas, processos e tecnologia.

Assim, temos:

Treinamento e atualização interna

A falha humana é o ponto de entrada para a maioria dos ataques, como o phishing. Além disso, é crucial investir em treinamentos contínuos para que os colaboradores saibam identificar e reportar ameaças, manter senhas fortes e entender os riscos de clicar em links suspeitos.

Elaboração de Governança de Dados

Sua empresa deve ter políticas claras sobre como os dados são coletados, armazenados, acessados e descartados. Isso inclui a implementação de políticas de Acesso de Mínimo Privilégio (Least Privilege), garantindo que cada usuário acesse apenas os dados estritamente necessários para sua função.

Obter seguro cibernético

Embora não evite o ataque, um seguro cibernético pode ser fundamental para mitigar o prejuízo financeiro após uma violação. Ele pode cobrir custos de investigação, notificação de clientes afetados e até mesmo perdas por interrupção de negócios.

Uso de medidas técnicas avançadas

A defesa técnica é o alicerce da segurança. Isso inclui a adoção de:

- Softwares de antivírus e EDR (Endpoint Detection and Response): Para monitorar e responder a ameaças em tempo real nos dispositivos finais.

- Firewalls e WAF (Web Application Firewall): Para controlar e filtrar o tráfego de rede malicioso.

- Backups: Estratégia de backup em múltiplos locais (3-2-1) e com isolamento de rede, garantindo a recuperação rápida dos dados após um ransomware.

- Segurança na Nuvem e Colocation: Utilizar a nuvem e data centers de alta segurança para infraestruturas críticas.

Tendências de ataques cibernéticos para ficar atento

E o que esperar para os próximos anos no cenário da cibersegurança? Ano após anos, o mercado vê um aumento expressivo das ações dos hackers, mas podemos apontar algumas tendências que precisam ser acompanhadas de perto. Confira!

Uso de IA na segurança cibernética

2023 foi o ano da Inteligência Artificial, que dominou diversos setores, incluindo a cibersegurança. Para os próximos anos, veremos ainda mais aplicações da IA Generativa nesse setor — para a proteção ou não.

Criminosos podem usar a tecnologia para ampliar a qualidade dos ataques de engenharia social e desenvolver novos malwares. Por outro lado, as empresas também podem recorrer ao recurso para otimizarem suas ações e sistemas de prevenção.

Hacktivismo

O hacktivismo engloba os ataques cibernéticos com motivações políticas. Nos últimos anos, percebemos um aumento expressivo desses incidentes e a tendência é que isso aumente ainda mais.

É bem comum o uso de ataques de DDoS para interromper as operações em organizações de um determinado estado-nação. Um exemplo recente foi o ataque do grupo Anonymous Sudan à Scandinavian Airlines, organizações de saúde dos EUA e a Microsoft.

Ataques a dispositivos móveis

O uso de dispositivos móveis é uma tendência nas empresas, principalmente com a propagação do BYOD (bring your own device ou traga seu próprio dispositivo). Acontece que é preciso cuidado, visto que a prática pode expor o negócio a riscos.

Os cibercriminosos concentram seus esforços para infectar estes dispositivos e acessar os sistemas e servidores da empresa.

Aumente sua proteção contra ataques cibernéticos com os Cages da Ascenty

Enfrentar a sofisticação dos ataques cibernéticos exige que a base da sua infraestrutura seja impenetrável. Os ambientes de Colocation em Cages da Ascenty oferecem o nível máximo de segurança física e lógica para proteger seus ativos mais críticos.

Nossos cages (gaiolas dedicadas dentro do data center) garantem o isolamento completo do seu hardware, com controle de acesso biométrico exclusivo e monitoramento 24×7.

Além disso, a infraestrutura Tier III da Ascenty oferece redundância e estabilidade inigualáveis, minimizando o risco de interrupções operacionais.

Com os cages da Ascenty, sua empresa concentra esforços na proteção lógica, enquanto garantimos a segurança e o poder de processamento de que você precisa para rodar suas soluções de segurança mais avançadas.

Transforme sua defesa digital com a segurança dos cages da Ascenty. Clique e conheça a solução ideal para seu negócio.